1、计算机体系安全

为了更好地理解Android安全框架,我们首先看看计算机体系安全。

计算机体系的安全威胁,主要来自以下三个方面

(1)网络协议的不安全性

(2)操作系统的不安全性

(3)计算机体系结构上的安全缺陷

IPv6网络协议已经更多地考虑了网络协议上的安全性要求,但是安全的网络协议只有在安全的操作系统之上运行才能体现它的安全价值。

可信计算则是为了弥补计算机体系结构上的安全缺陷而提出的,即,针对冯洛伊曼计算机体系结构进行补充,共同构建计算机体系结构的安全基础。

操作系统的安全则是整个信息安全领域的核心。

2、操作系统面临的安全威胁

计算机安全是建立在保密性、完整性和可用性之上的,从这个角度来看,操作系统所受到的安全威胁也可以分为:保密性威胁、完整性威胁和可用性威胁。

信息的保密性是指信息的隐藏,目的是对非授权的用户不可见。

信息的完整性是指信息的可信程度,即,完整性的信息应该没有经过非法的或者是未经授权的数据改变。

完整性包括信息内容的完整性和信息来源的完整性。信息来源会涉及来源的准确性和可信性,也涉及人们对此信息所赋予的信任性。

可用性是指对信息或资源的期望使用能力。可用性之所以与安全相关,是因为有人可能蓄意地使数据或服务失效,以此来拒绝对数据或服务的访问。

操作系统安全的主要目标是:

(1)保证系统自身的安全性和完整性

(2)标识系统中的用户,并对身份进行鉴别

(3)按安全策略对用户的操作进行访问控制,防止用户对计算机资源的非法使用

(4)监督系统运行的安全性

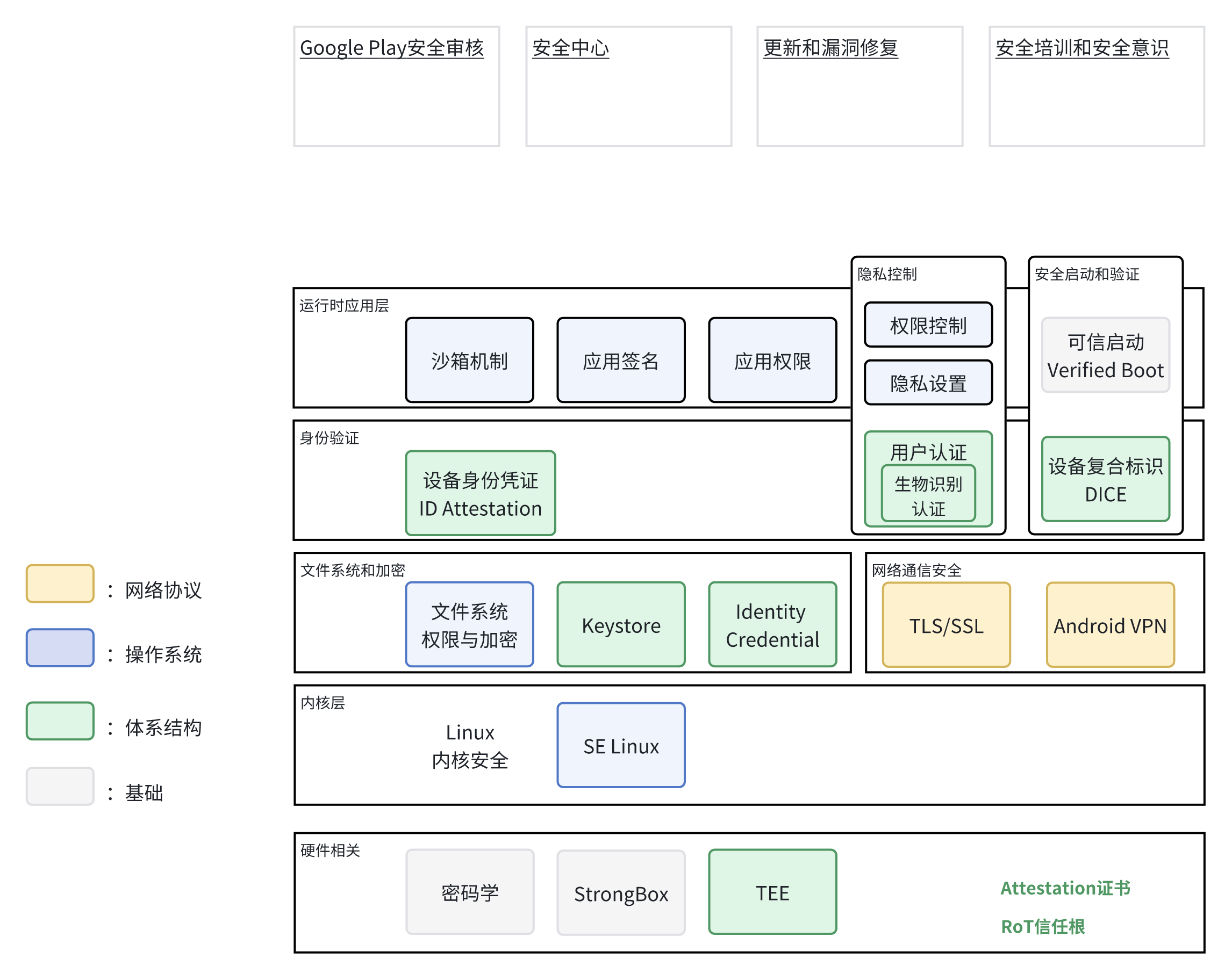

3、Android安全架构

基于Android官方资料,我们梳理广义上的Android安全架构:

暂时无法在飞书文档外展示此内容

图1:

操作系统和网络协议相关的模块,经常被大家所利用;对于基础和体系结构相关的模块,我们在后续篇章中聊聊这些模块,即:

第三篇:用户认证与生物识别认证

第四篇:加解密服务与密钥库

第四篇(续):StrongBox

第五篇:可信启动

第六篇:DICE

第七篇:ID Attestation

第八篇:Identity Credential (注:对数据隐私保护的API方式)

第九篇:数字内容保护 DRM (注:利用体系结构保护的业务实例)

第十篇:总结

注:TEE系统是一个大话题,可单独成文。

参考资料

1、计算机体系安全的相关资料

2、Android官网的相关资料